以戴爾Dell Sonicwall與Microsoft Azure 建立Site to Site VPN連線

微軟Azure 現在只正式支持Windows Server 2012 RRAS, Cisco, Juniper Networks幾種品牌的Site To Site VPN連線方案

但其他非官方支援品牌的路由器, 只要是支援IKE Pre-Shared Key VPN的都可以連接到Azure, 例如戴爾的Sonicwall產品.

這篇教程示範企業級Sonicwall路由器以Site to Site VPN的方式連接到微軟的Azure 雲端服務.

我用的是Sonciwall NSA 2400, 韌體版本是SonicOS Enhanced 5.6.0.11-61o (寫文章時已經有更新的韌體可以下載)

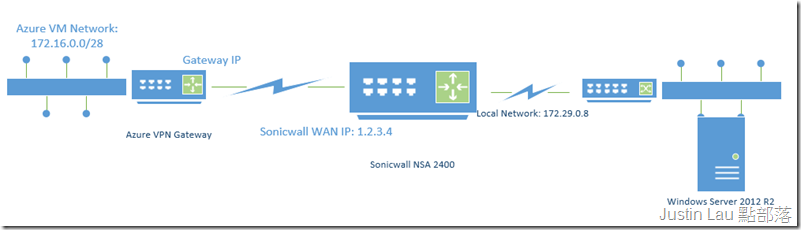

環境佈置如下圖所示,

在Sonicwall的一個LAN端接口(172.29.0.8)的後方有一台交換機,

後台再有一台Windows Server 2012 R2服務器.

Sonicwall的WAN IP是我們網絡供應商提供的, 而Azure的Gateway IP則要在進程中產生出來.

Azure VM Network是要我們預先計劃的, 先定立在雲端有多少台會佈置的虛擬機器,

例如我將會計劃在雲端放置10台左右的VM, 所以建立172.16.0.0/28 (遮罩 255.255.255.240) 就夠用了

建議大家在做作業前都先計劃好如圖的各樣元素, 進行時就暢順了.

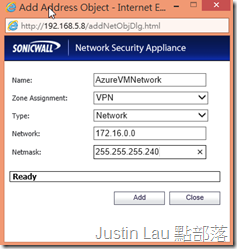

首先我們要在Sonicwall 為我們計劃好的Azure VM Network 做一個Address Object, 再為LAN端做一個區間Object

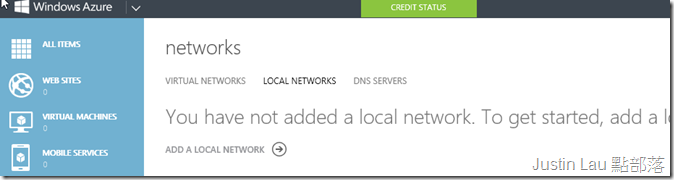

再來我們要登入www.windowsazure.com站台, 選Network, Local networks

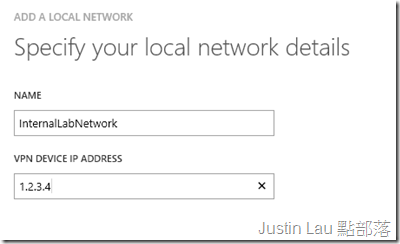

建立一個新的Local Network, 這裡Local Network 指的是我們公司內部的那一個網絡

給它一個名稱, 再把Sonicwall的WAN端口IP寫入, 按下一步

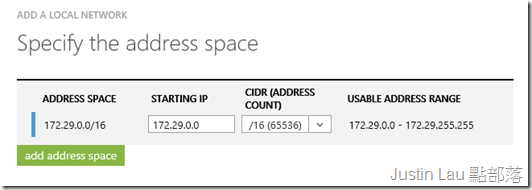

下一頁把本地網絡的區間填入, 完成後按OK

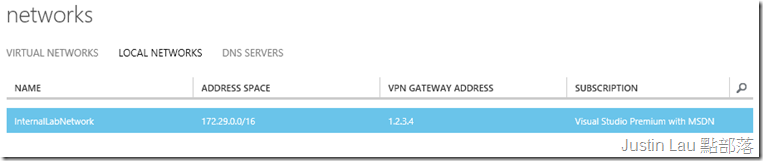

回到主頁, 檢查有沒有建立好

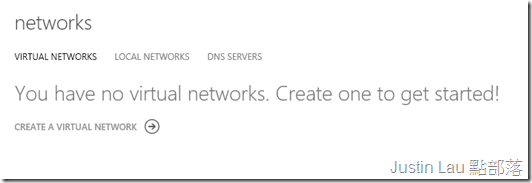

繼續Networks主頁, 到Virtual Networks副頁, 點選建立一個新的Virtual Network

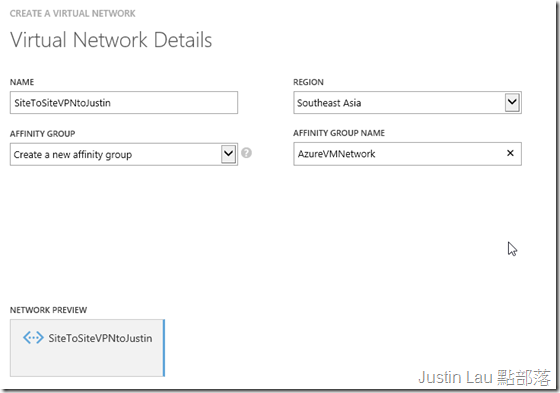

先給這個Virtual Network一個名稱, 選擇這個Virtual Network身處的地區 (建立VM時也選擇同樣的地區!)

再給這個Network的Affinity Group一個名稱, 按一下步

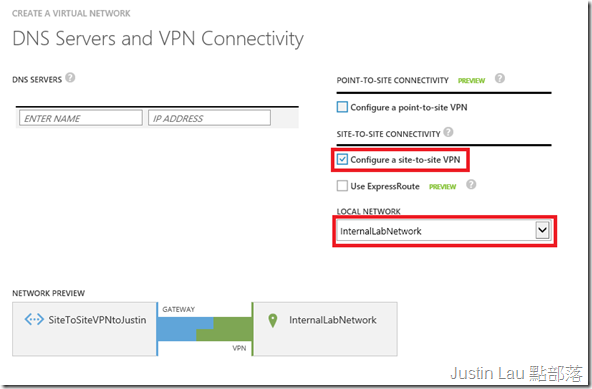

我們選擇要為這個Virtual Network建立Site to Site VPN網絡,

而目標連接網絡是我們先前設定好的InternalLabNetwork (172.29.0.0/16)

DNS如果不填入就會自動使用微軟自己的了, 按下一頁

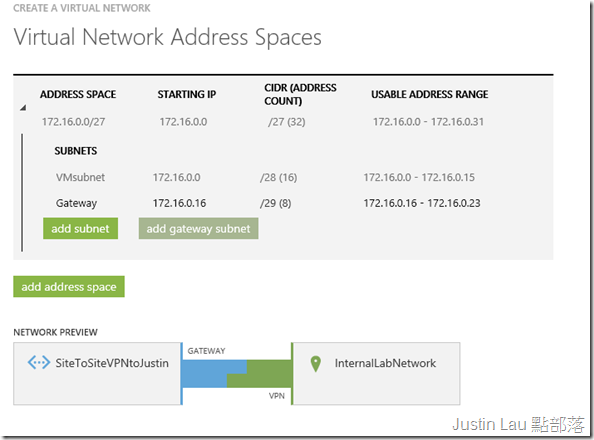

再來我們按預定的計劃設計這個VM Network擁有的網絡區間,

按一下Add gateway subnet, 分配一個小區間給VPN Gateway (就是用作雲端的虛擬路由器)

完成後按OK

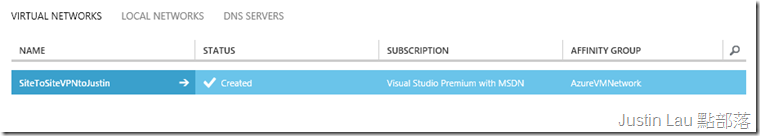

等候一段時間直到網絡準備好, 點選箭頭 ---> 進去

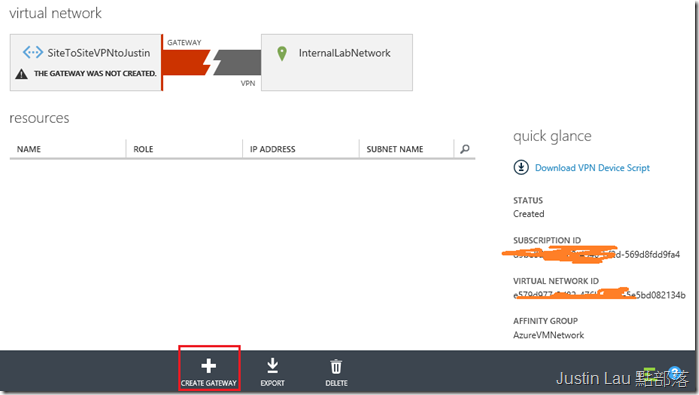

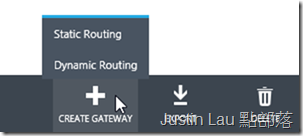

現在我們要點選Create Gateway向微軟拿一個VPN Gateway的地址

在選擇上點Static Routing (Sonicwall產品如果選配合Dynamic Routing好像會有問題)

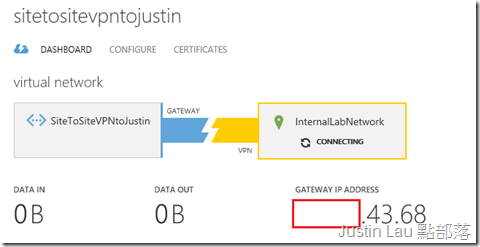

抓取Gateway IP需要長一點的時間, 過一陣來更新頁面

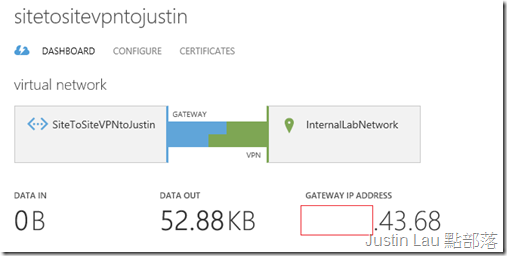

現在就見到Gateway IP Address了, 一會在Sonicwall配置時需要用到

右方我們會見到Download VPN Device Script

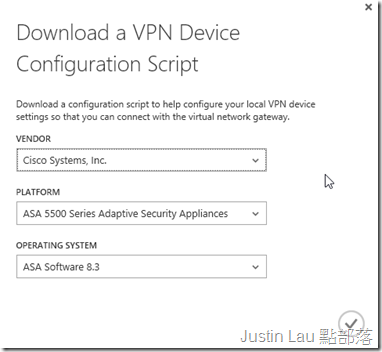

選擇裝置是我們選Cisco, 其他東西也沒甚麼要求了, 會得到一個VpnDeviceScript.cfg的檔案

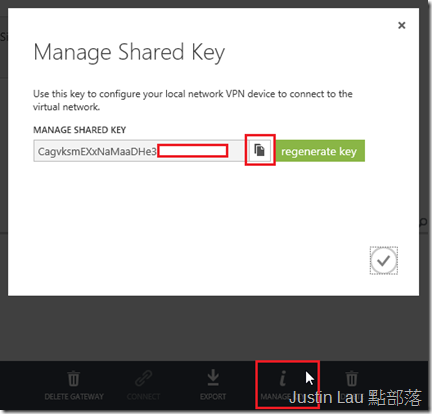

回到主頁, 按Manage Keys, 把這個VPN的Preshared Key複製記起來, 很快會用到

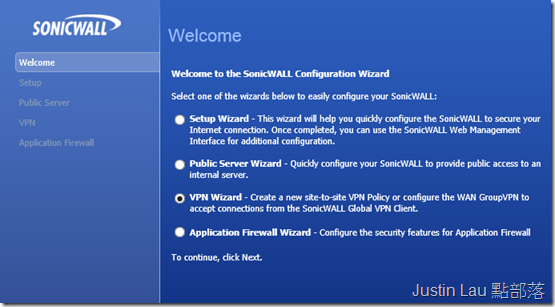

現在登入Sonicwall, 使用配置精靈

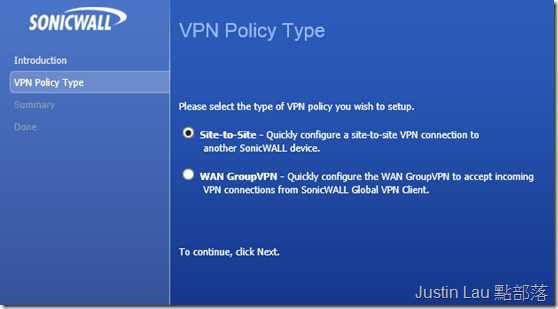

VPN精靈

建立Site To Site連線

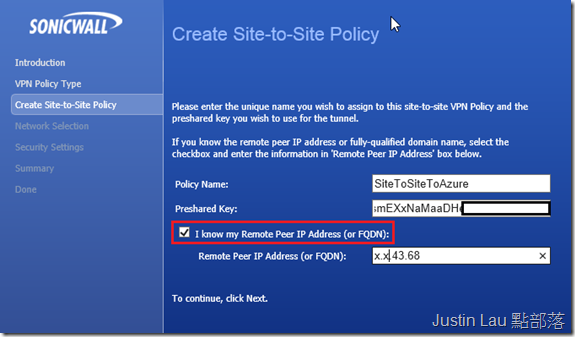

為這個連線給Sonicwall建立名稱, 再把剛剛複製的Pre Shared Key貼上,

下面選知道對口Gateway IP地址, 填入微軟給的Gateway IP

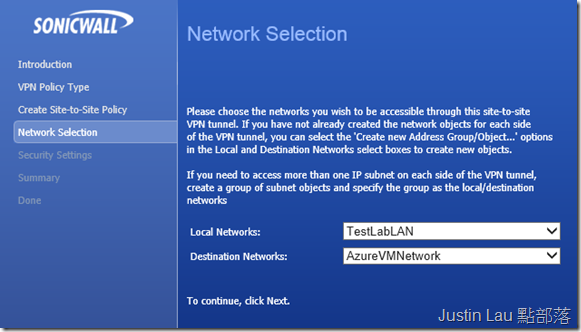

把本地的網端跟雲端的區段Object填入正確地方

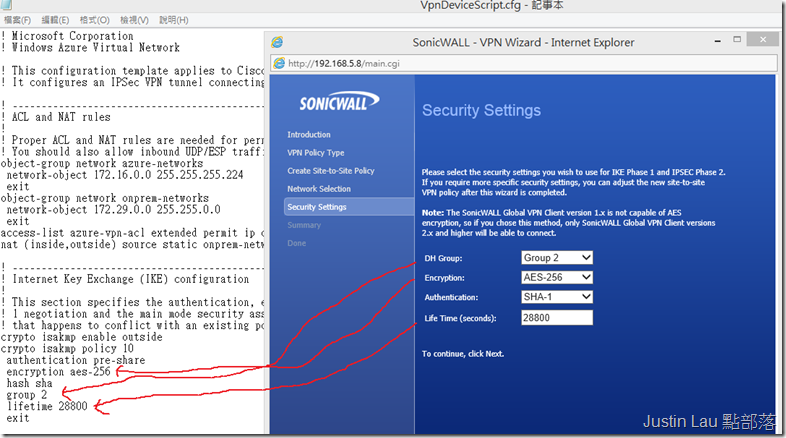

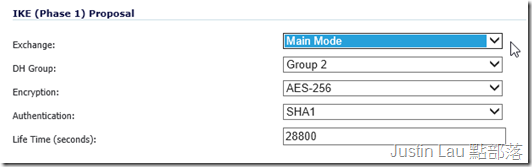

下一頁我們要依靠配置Cisco文件的內容來填入, 以記事本打開, 在字裡行間應該會看到

DH Group, Encryption, Life Time幾個元素的答案, 再來Authentication是SHA-1

填入後按OK, 就完成了

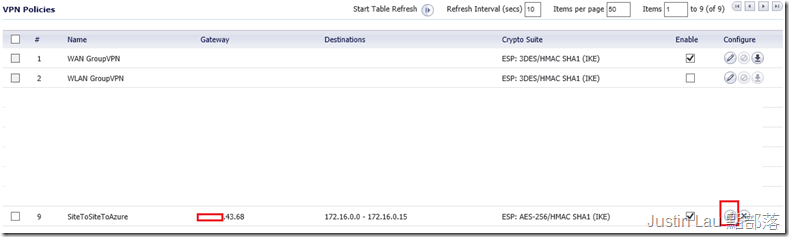

但是現在還不能用, 要先到VPN, 點剛剛建立的VPN內容修改一下

進去Proposals一頁, 把IKE (Phase 1) Proposal 裡Exchange的方式改成 Main Mode

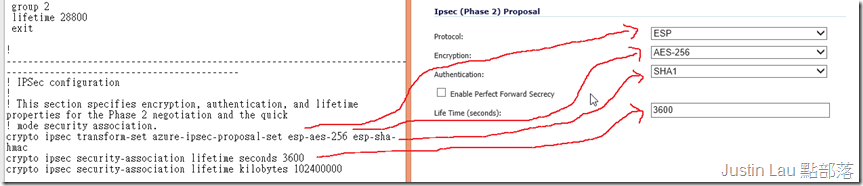

同一頁的 IKE (Phase 2)部份 要參考微軟為Cisco 準備的文件,

注意哦這裡真的要查文件, 因為不是每次都一樣的

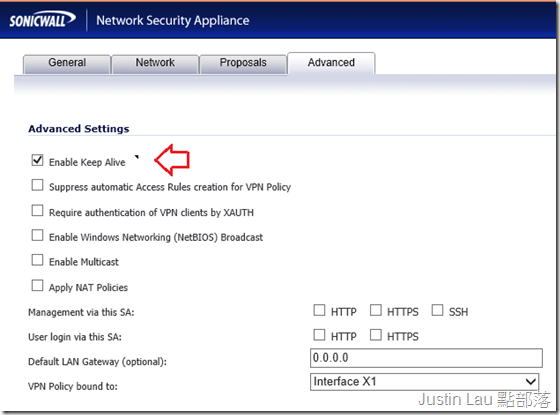

最後要在Advanced頁把Enable Keep Alive勾選,

最後VPN Policy Bound to的地方如果你有多條WAN接先, 要選定一條配合Azure Local Network設定的接口

正確設定好後Sonicwall應該就會能跟Azure接成Site To Site VPN了

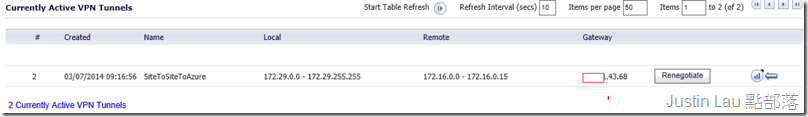

Azure的顯示可能會慢一點更新, 但最後會變成下圖這個樣子兩邊連接的狀態

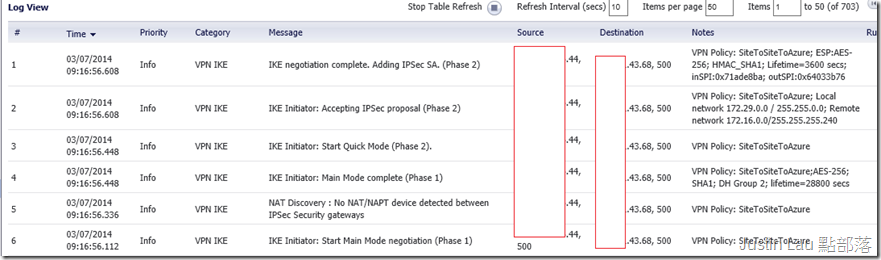

要排除錯誤的話就要看Sonicwall的Log部份了, VPN IKE資訊交換裡頭會包含Phase 1跟Phase 2的部份

通常都是在VPN Proposal裡的Phase 1/2 資料沒填寫正確才會出現問題的, 正常的連線應該具有以下的連線紀錄.

希望這篇可以幫助大家以非官方路由器連接到Azure網絡組成Hybird環境配置